随着网络的快速发展,当今社会存在的网络安全问题也是接踵而来:网络入侵、网络攻击等非法活动威胁信息安全;非法获取公民信息、侵犯知识产权、损害公民合法利益;宣扬恐怖主义、极端主义,严重危害国家安全和社会公共利益。为了保障网络安全,维护网络空间主权和国家安全、社会公共利益,保护公民、法人和其他组织的合法权益,促进经济社会信息化健康发展,2016年11月7日在第十二届全国人民代表大会常务委员会第二十四次会议通过了《中华人民共和国网络安全法》,并于2017年6月开始正式实施。

1. 概述

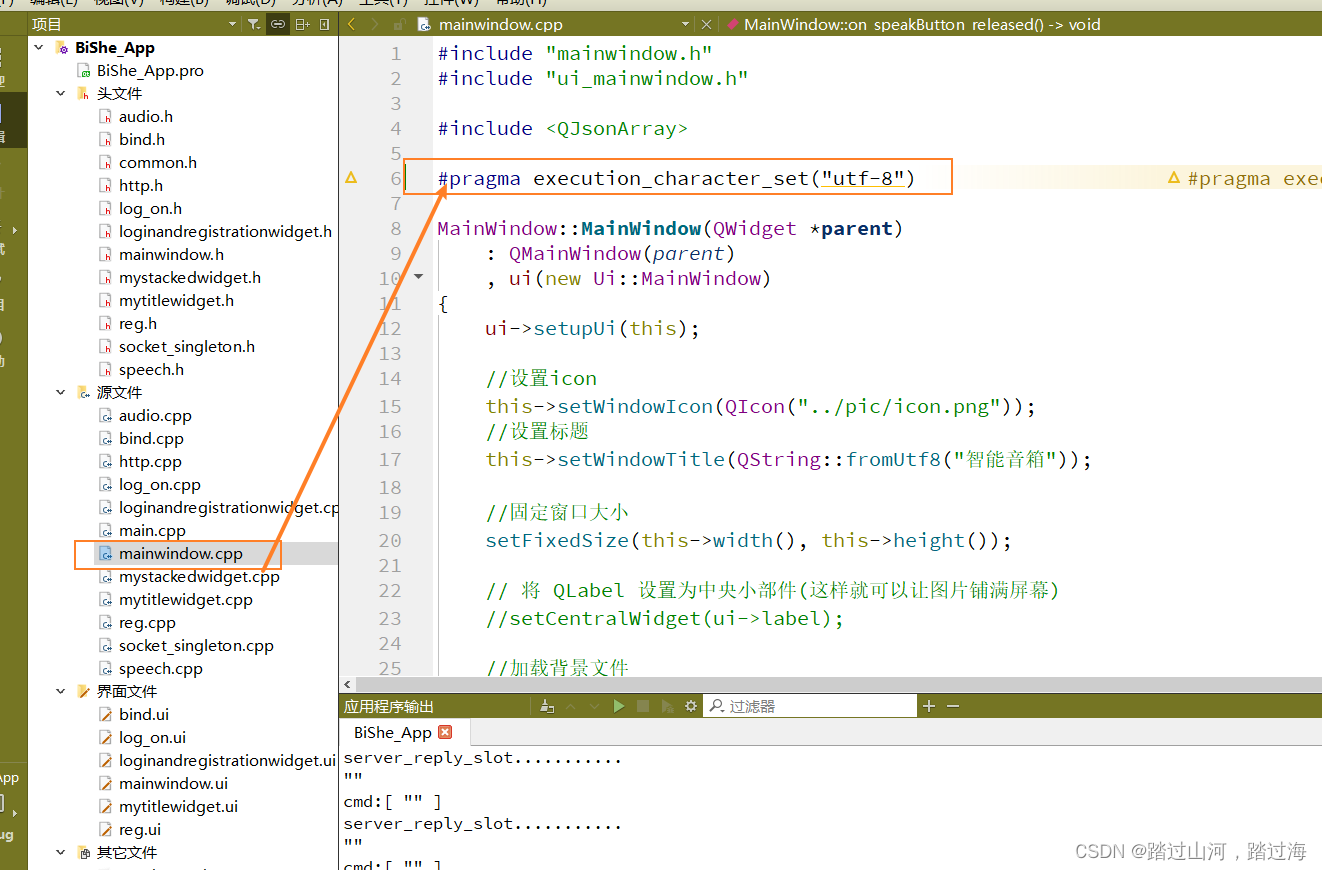

1.1. 审议历程

- 2013 年 10 月,列入十二届全国人大立法规划

- 2014 年至 2016 年,开展调查研究,掌握各方面立法需求;确定立法思路,起草草案大纲;拟订主要制度初步方案征求有关部门的意见;起草草案初稿征求有关部门专家的意见;对草案初稿进行修改形成征求意见稿;进一步征求意见,形成草案

- 2016 年 11 月 7 日在第十二届全国人大常委会第二十四次会议以154票赞成,1票弃权表决通过

- 2017 年 6 月 1 日,正式实施

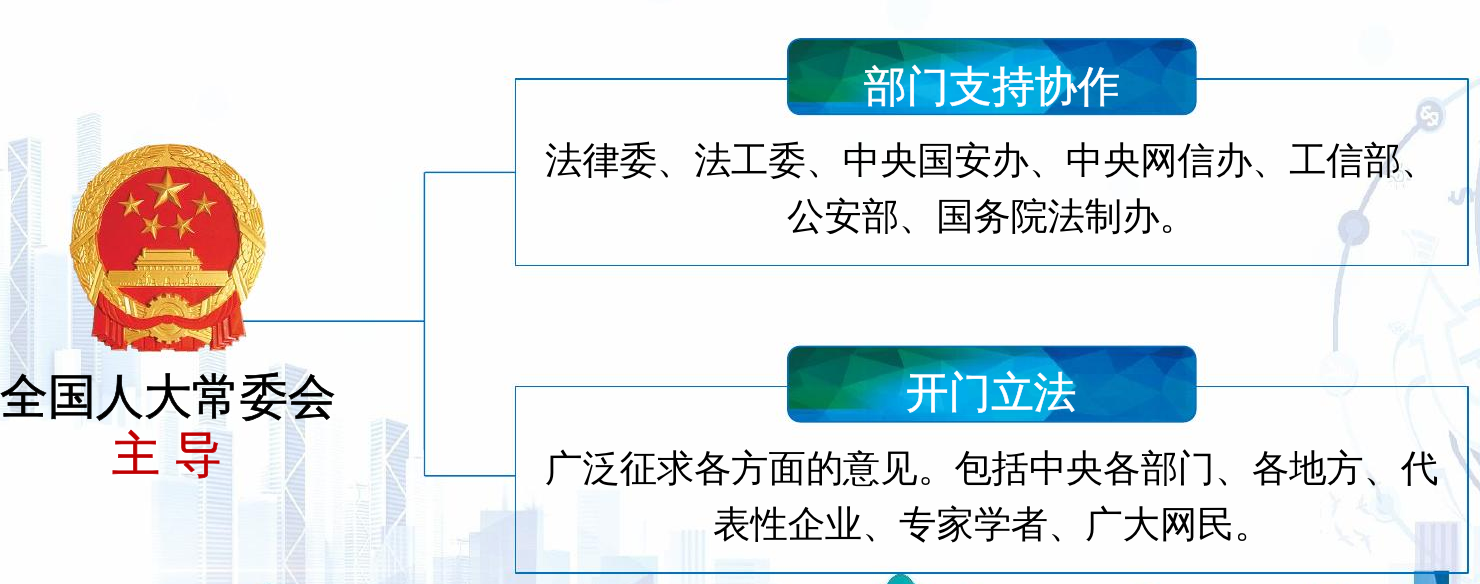

1.2. 立法特点

1.3. 目标范围

在中华人民共和国境内建设、运营、维护和使用网络,以及网络安全的监督管理,适用本法。

1.4. 主要意义

- 是维护国家网络空间主权、安全和发展利益的重要举措。没有网络安全就没有国家安全。

- 提高了社会的网络安全保护意识和能力,使网络更加安全、开放和便利。

- 是维护网络安全的客观需要

- 是参与互联网国际竞争和国际治理的必然选择

2. 要点解读

- 一般安全保护义务:明确网络运营者的一般安全保护义务,如等级保护及安全事件应急响应;

- 实名制:要求用户提供真实身份信息;

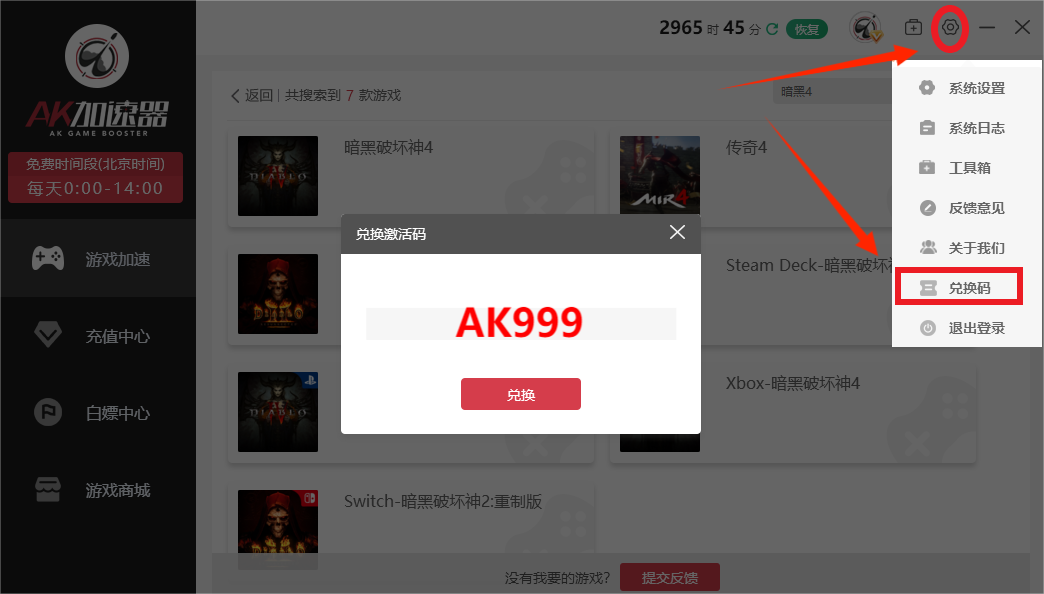

- 强制的网络安全产品认证:网络安全产品售前要求强制认证(如公安部销售许可证)或检测,国家已经发布了第一批网络关键设备和网络安全专用产品目录,包含路由器、交换机、服务器等,完整的产品目录可以点此获取 (访问密码: 6277);

- 网络安全审查:关系到国家安全的网络和信息系统采购的重要网络产品和服务会进行网络安全审查,审查要求按《网络产品和服务安全审查办法》相关规定进行,点此获取(访问密码: 6277);

- 关键信息基础设施保护:针对关键信息基础设施要重点保护,参照《关键信息基础设施安全保护条例》,点此获取 (访问密码: 6277);

- 数据本地化和出境管控:确立了重要数据跨境传输的规则,针对关键信息基础设施运营者,数据出境需要报经行业主管部门同意;

- 个人信息保护:进一步完美了个人信息保护规则,获取个人信息要求合法、正当且必要;

- 非法信息管控:对非法信息进行严格管控,发现违法信息的应当立即停止传输、消除影响、防止扩散、保存记录并向主管部门报告。

对于违反《中华人民共和国网络安全法》条款的网络运营者、网络产品或服务提供者最高可处罚款100万 RMB,甚至吊销营业执照。若要了解更多政策条款,请参阅法案原文《中华人民共和国网络安全法》(访问密码:6277)

3. 海外相关网络安全法案

若企业产品有销往海外的场景,一定要了解如下国家的法律法规,避免违法遭受现金罚款。

| 地区/国家 | 法律名称 | 描述 |

|---|---|---|

| 欧盟 | NIS2指令(网络和信息安全指令) | NIS2 指令提供了覆盖整个欧盟范围的网络安全立法,于2023年1月16日生效。NIS2 是其前一个版本 网络与信息安全 (NIS) 指令的更新版。其目标是在欧盟各成员国间建立统一的网络安全水平。与《通用数据保护条例》(GDPR) 一样,NIS2 旨在协调欧盟各成员国之间的数字基础架构保护措施与方法。在此背景下,这些措施和方法也是应对网络攻击日益猖獗的最佳实践。 |

| 欧盟 | 网络韧性法案(Cyber Resilience Art,CRA) | CRA 是一项新立法,2023年11月欧盟理事会与欧洲议会就《网络弹性法案》(CRA)达成临时协议,旨在为在欧盟销售的设备和软件制定新的网络安全要求,这项立法涵盖的范围很广,违者将被处以1500万欧元或全球年营业额2.5%的罚款 |

| 日本 | 网络安全基本法 | 2014年11月,日本国会批准了《网络安全基本法》,首次从法律上定义了“网络安全”一词,并制定网络安全战略的基本责任和基本政策,在内阁中设立网络安全战略总部,负责制定网络安全战略并促进其实施。 |

| 韩国 | 信息和通信基础设施保护法 | 明确了主要信息通信基础设施保护体系、信息通信基础设施保护委员会的职责、主要信息通信基础设施的指定与弱点分析、侵害事件的应对、技术支持和民间合作等内容。 |

| 新加坡 | 网络安全法(Cyber Security Act 2018) | 2018年2月5日,新加坡通过并执行《网络安全法案》,旨在积极防护网络安全,尤其是关键基础设施的安全,要求网络安全部门响应任何网络安全事故调查,并在整个行业和全国开展网络演习。 |